- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

Boeken geschreven door Oded Goldreich

-

On Doubly-Efficient Interactive Proof Systems

Oded Goldreich

- Paperback | Foundations and Trends® in Theoretical Computer Science

- An interactive proof system is called doubly-efficient if the prescribed prover strategy can be implemented in polynomial-time and the verifier's stra... Lees meer

€ 74,45Levertermijn 1 à 4 weken€ 74,45Levertermijn 1 à 4 weken -

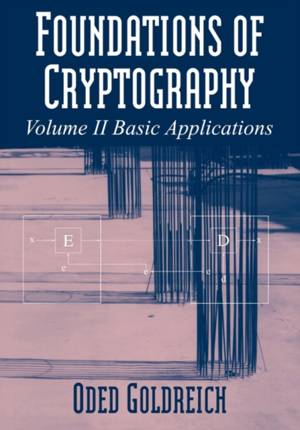

Foundations of Cryptography

Oded Goldreich, Goldreich Oded

- Paperback | Engels

- Cryptography is concerned with the conceptualization, definition, and construction of computing systems that address security concerns. The design of ... Lees meer

€ 109,95Levering 2 à 3 weken€ 109,95Levering 2 à 3 weken -

Modern Cryptography, Probabilistic Proofs and Pseudorandomness

Oded Goldreich

- Hardcover | Engels | Algorithms and Combinatorics | nr. 17

- You can start by putting the DO NOT DISTURB sign. Cay, in Desert Hearts (1985). The interplay between randomness and computation is one of the most fa... Lees meer

€ 138,95Levertermijn 1 à 4 weken€ 138,95Levertermijn 1 à 4 weken -

Introduction to Property Testing

Oded Goldreich

- Hardcover | Engels

- Property testing is concerned with the design of super-fast algorithms for the structural analysis of large quantities of data. The aim is to unveil g... Lees meer

€ 158,95Levering 2 à 3 weken€ 158,95Levering 2 à 3 weken -

Studies in Complexity and Cryptography

Oded Goldreich

- Paperback | Engels | Theoretical Computer Science and General Issues | nr. 6650

- Paying witness to the author's thirty-year career in science, these high-quality papers, some co-written with colleagues, reflect his professional ran... Lees meer

€ 97,45Levertermijn 1 à 4 weken€ 97,45Levertermijn 1 à 4 weken -

Computational Complexity

Oded Goldreich

- Hardcover | Engels

- This book offers a comprehensive perspective to modern topics in complexity theory, which is a central field of the theoretical foundations of compute... Lees meer

€ 100,45Levering 1 à 2 weken€ 100,45Levering 1 à 2 weken -

P, Np, and Np-Completeness

Oded Goldreich

- Paperback | Engels

- The focus of this book is the P-versus-NP Question and the theory of NP-completeness. It also provides adequate preliminaries regarding computational ... Lees meer

€ 79,45Levering 2 à 3 weken€ 79,45Levering 2 à 3 weken -

Foundations of Cryptography

Oded Goldreich, Goldreich Oded

- Paperback | Engels

- Cryptography is concerned with the conceptualization, definition and construction of computing systems that address security concerns. This book prese... Lees meer

€ 71,95Levering 1 à 2 weken€ 71,95Levering 1 à 2 weken -

P, NP, and NP-Completeness

Oded Goldreich

- Hardcover | Engels

- The focus of this book is the P-versus-NP Question and the theory of NP-completeness. It also provides adequate preliminaries regarding computational ... Lees meer

€ 213,45Levering 2 à 3 weken€ 213,45Levering 2 à 3 weken -

Modern Cryptography, Probabilistic Proofs and Pseudorandomness

Oded Goldreich

- Paperback | Engels | Algorithms and Combinatorics | nr. 17

- You can start by putting the DO NOT DISTURB sign. Cay, in Desert Hearts (1985). The interplay between randomness and computation is one of the most fa... Lees meer

€ 138,95Levertermijn 1 à 4 weken€ 138,95Levertermijn 1 à 4 weken -

Probabilistic Proof Systems

Oded Goldreich

- Paperback | Foundations and Trends® in Theoretical Computer Science

- This primer concentrates on three types of probabilistic proof systems: interactive proofs, zero-knowledge proofs, and probabilistically checkable pro... Lees meer

€ 83,95Levertermijn 1 à 4 weken€ 83,95Levertermijn 1 à 4 weken -

A Primer on Pseudorandom Generators

Oded Goldreich

- Paperback | University Lecture Series

- Surveys the theory of pseudorandomness, starting with the general paradigm, and discussing various incarnations while emphasizing the case of general-... Lees meer

€ 93,45Verwachte beschikbaarheidsdatum onbekend€ 93,45Verwachte beschikbaarheidsdatum onbekend

12 van 12 resultaten getoond