Bedankt voor het vertrouwen het afgelopen jaar! Om jou te bedanken bieden we GRATIS verzending (in België) aan op alles gedurende de hele maand januari.

- Afhalen na 1 uur in een winkel met voorraad

- In januari gratis thuislevering in België

- Ruim aanbod met 7 miljoen producten

Bedankt voor het vertrouwen het afgelopen jaar! Om jou te bedanken bieden we GRATIS verzending (in België) aan op alles gedurende de hele maand januari.

- Afhalen na 1 uur in een winkel met voorraad

- In januari gratis thuislevering in België

- Ruim aanbod met 7 miljoen producten

Zoeken

Resultaten voor "Lauren A Mayer"

-

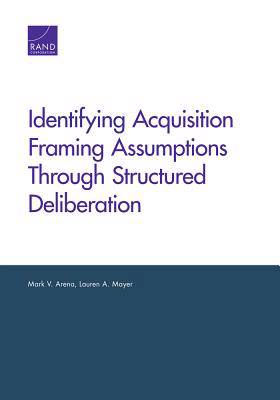

Identifying Acquisition Framing Assumptions Through Structured Deliberation

Mark V Arena, Lauren A Mayer

- Paperback | Engels

- This report documents the structured process that was developed to help project teams identify acquisition framing assumptions (FAs), which are useful... Lees meer

€ 28,95Levering 1 à 4 weken€ 28,95Levering 1 à 4 weken -

The Technology Promotion and Protection Decision Tool

Christy Foran, Lauren A Mayer, Jim Mignano, Anthony Lawrence, Mark V Arena, Cortney Weinbaum, Shane Manuel, Elizabeth Hastings Roer, Keller Scholl, Richard Silberglitt, N Peter Whitehead

- Paperback | Engels

- The U.S. government has developed hundreds of approaches to promote and protect critical technologies and their associated industrial base, and the sh... Lees meer

€ 51,95Levering 1 à 4 weken€ 51,95Levering 1 à 4 weken -

Improving the Technical Requirements Development Process for Weapon Systems

Lauren A Mayer, William Shelton, Christian Johnson, Daniel Adducchio, Raza Khan, Suzanne Genc, Danielle C Tarraf, Nahom M Beyene

- Paperback | Engels

- The acquisition process for a new weapon system begins with development of technical requirements to ensure that the system produced provides the need... Lees meer

€ 63,95Levering 1 à 4 weken€ 63,95Levering 1 à 4 weken -

A Methodology for Quantifying the Value of Cybersecurity Investments in the Navy

Bradley Wilson, Mark V Arena, Lauren A Mayer, Chad Heitzenrater, Jason Mastbaum, Kevin J Connolly

- Paperback | Engels

- RAND researchers developed and supported the implementation of a methodology to assess the value of resource options for U.S. Navy cybersecurity inves... Lees meer

€ 34,95Levering 1 à 4 weken€ 34,95Levering 1 à 4 weken -

A Structured Elicitation Approach to Identify Technology-Based Challenges

Lauren A Mayer, Jon Schmid, Sydney Jean Litterer

- Paperback | Engels

- What do experts envision as the largest technology-based challenges the U.S. Joint Force could confront by 2040? The authors develop and implement a t... Lees meer

€ 20,45Verwachte leverdatum onbekend€ 20,45Verwachte leverdatum onbekend -

Prototyping Using Other Transactions

Lauren A Mayer, Mark V Arena, Frank Camm

- Paperback | Engels

- The U.S. Department of Defense has authority to use other transactions for prototype projects (OTs) to develop prototypes outside of most federal laws... Lees meer

€ 43,45Verwachte leverdatum onbekend€ 43,45Verwachte leverdatum onbekend -

Developing a Risk Assessment Methodology for the National Aeronautics and Space Administration

Daniel M Gerstein, James G Kallimani, Lauren A Mayer, Lelia Meshkat, Jan Osburg, Paul K Davis, Blake Cignarella, Clifford A Grammich

- Paperback | Engels

- The National Aeronautics and Space Administration (NASA) confronts a variety of organizational-level risks within its programs that could influence th... Lees meer

€ 48,45Verwachte leverdatum onbekend€ 48,45Verwachte leverdatum onbekend -

A New Methodology for Conducting Product Support Business Case Analysis (BCA)

Frank Camm, John Matsumura, Lauren A Mayer

- Paperback | Engels

- This document explains how to apply standard Office of Management and Budget and Department of Defense (DoD) guidance on project evaluation to product... Lees meer

€ 32,95Verwachte leverdatum onbekend€ 32,95Verwachte leverdatum onbekend -

Managing for Mission Assurance in the Face of Advanced Cyber Threats

Don Snyder, Lauren A Mayer, Myron Hura

- Paperback | Engels

- Air Force activities to ensure resiliency to adversarial cyber operations are somewhat fractionated, with blurred lines of authority and no overall co... Lees meer

€ 22,95Verwachte leverdatum onbekend€ 22,95Verwachte leverdatum onbekend -

Developing a Methodology for Risk-Informed Trade-Space Analysis in Acquisition

Craig A Bond, Lauren A Mayer, Michael E McMahon, James G Kallimani, Ricardo Sanchez

- Paperback | Engels

- Through analysis of alternative courses of action and their effects on probability distributions estimated for performance, schedule, and cost, acquis... Lees meer

€ 39,95Verwachte leverdatum onbekend€ 39,95Verwachte leverdatum onbekend -

Wing-Level Mission Assurance for a Cyber-Contested Environment

Don Snyder, Lauren A Mayer, Jonathan Lee Brosmer

- Paperback | Engels

- Systems and operations have become more dependent on interconnected electronics and data. As that dependence grows, so does the need for mission assur... Lees meer

€ 36,45Verwachte leverdatum onbekend€ 36,45Verwachte leverdatum onbekend

11 van 11 resultaten getoond