- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

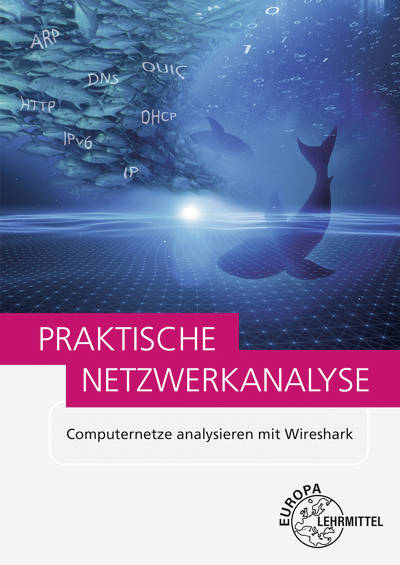

Praktische Netzwerkanalyse

Computernetze analysieren mit Wireshark

Mathias Hein, Bernhard Hauser

Paperback | Duits

€ 32,95

+ 65 punten

Omschrijving

Das Buch wendet sich an

- Netzwerk-Administratoren zur Fehlersuche im Netzwerk

- Netzwerk-Administratoren zum Aufspüren von unnötigem Datenverkehr im Netzwerk

- Netzwerk-Administratoren zum Aufspüren von Störern und Eindringlingen

- Netzwerk-Sicherheitsingenieure bei der Suche und Analyse von Sicherheitsproblemen

- Netzwerk-Sicherheitsverantwortliche bei der Suche nach Angriffen und Angreifern von innen und außen

- Software-Entwickler für Tests und Protokoll-Implementationen

- Studierende und angehende Netzwerker für ein tieferes Verständnis von Netzwerkprotokollen

Dieses Buch ist aus der Notwendigkeit heraus entstanden, Schüler/-innen und Studierenden die Grundlagen der Netzwerktechnik näherzubringen. Die verschiedenen Protokollfunktionen und deren Ineinandergreifen auf den Schichten der Netzwerkkommunikation sind durch eigenes Erforschen deutlich einfacher nachzuvollziehen und damit nachhaltiger zu verstehen als durch bloße Lektüre der Fachliteratur. Dabei ist Wireshark ein Werkzeug von unschätzbarem Wert.

Praktiker und erfahrenere Netzwerker finden in diesem Buch auch Hilfestellungen und Lösungen für praktische Anwendungen, wie bspw. Langzeitanalysen. Themen wie Internettelefonie, WLAN, das Internet of Things und vieles mehr werden behandelt. Dem Platzieren des Sniffers für den korrekten Zugriff auf die Daten, wurde ein eigenes Kapitel gewidmet.

- Netzwerk-Administratoren zur Fehlersuche im Netzwerk

- Netzwerk-Administratoren zum Aufspüren von unnötigem Datenverkehr im Netzwerk

- Netzwerk-Administratoren zum Aufspüren von Störern und Eindringlingen

- Netzwerk-Sicherheitsingenieure bei der Suche und Analyse von Sicherheitsproblemen

- Netzwerk-Sicherheitsverantwortliche bei der Suche nach Angriffen und Angreifern von innen und außen

- Software-Entwickler für Tests und Protokoll-Implementationen

- Studierende und angehende Netzwerker für ein tieferes Verständnis von Netzwerkprotokollen

Dieses Buch ist aus der Notwendigkeit heraus entstanden, Schüler/-innen und Studierenden die Grundlagen der Netzwerktechnik näherzubringen. Die verschiedenen Protokollfunktionen und deren Ineinandergreifen auf den Schichten der Netzwerkkommunikation sind durch eigenes Erforschen deutlich einfacher nachzuvollziehen und damit nachhaltiger zu verstehen als durch bloße Lektüre der Fachliteratur. Dabei ist Wireshark ein Werkzeug von unschätzbarem Wert.

Praktiker und erfahrenere Netzwerker finden in diesem Buch auch Hilfestellungen und Lösungen für praktische Anwendungen, wie bspw. Langzeitanalysen. Themen wie Internettelefonie, WLAN, das Internet of Things und vieles mehr werden behandelt. Dem Platzieren des Sniffers für den korrekten Zugriff auf die Daten, wurde ein eigenes Kapitel gewidmet.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 230

- Taal:

- Duits

Eigenschappen

- Productcode (EAN):

- 9783808553039

- Verschijningsdatum:

- 2/04/2024

- Uitvoering:

- Paperback

- Afmetingen:

- 170 mm x 10 mm

- Gewicht:

- 406 g

Alleen bij Standaard Boekhandel

+ 65 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.