- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

Omschrijving

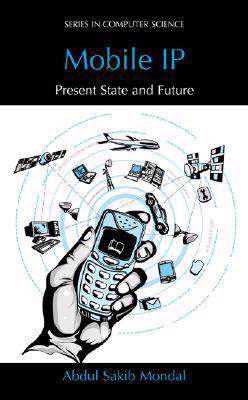

I: concepts.- Overview of Mobile IP.- 1.1 Growth of Mobile Computing.- 1.2 Mobility Explained.- 1.3 Internet Routing.- 1.3.1 Routing Table.- 1.3.2 Routing Rules.- 1.3.3 Routing Table Maintenance.- 1.4 Naming and Addressing.- 1.5 Problems Due to Mobility.- 1.6 Different Solution Approaches.- 1.6.1 Address Translation Agent.- 1.6.2 Address Retranslation Agent.- 1.6.3 Address Mapping Database.- 1.7 Proposals from the IETF.- 1.7.1 Design of Mobile IPv4.- 1.7.2 Walk through Mobile IPv4 Operation.- 1.7.3 Extensions to Mobile IPv4 Proposals.- 1.7.4 Mobility under IPv6.- Nuts and Bolts of Mobile IP.- 2.1 Introduction.- 2.2 Agent Advertisement and Agent Discovery.- 2.3 Registration.- 2.4 Routing.- 2.4.1 Unicast Datagram Routing.- 2.4.2 Broadcast Datagram Routing.- 2.4.3 Multicast Datagram Routing.- 2.5 Tunneling.- 2.5.1 IP in IP Encapsulation.- 2.6 Security of Mobile IP.- 2.6.1 Basics.- 2.6.2 Confidentiality.- 2.6.3 Authentication.- 2.6.4 Non-Repudiation.- 2.6.5 Integrity.- 2.6.6 Authorization.- 2.6.7 Security in IP.- 2.6.8 Firewall.- II: Influencing Factors.- Issues with Mobile IP.- 3.1 A Brief Look at the Issues.- 3.2 Security.- 3.2.1 Authentication and Authorization Issues.- 3.2.2 Firewall Traversal for Mobile Hosts.- 3.3 TCP Performance Due to Perceived Congestion.- 3.3.1 Possible Solutions to Handoff Problems.- 3.3.2 Solution for Wireless Networks.- 3.4 Real Time Traffic and Mobile IP.- 3.5 Service Location and Mobile IP.- 3.6 Multicasting and Mobile IP.- 3.6.1 Overview of IP Multicasting.- 3.6.2 Supporting Multicasting in Mobile IP Environment.- 3.6.3 Multicasting for Hierarchical Local Registration.- 3.7 Integration with Wireless Medium.- 3.7.1 Mobility in IETF and GPRS Specifications.- 3.7.2 Integration of Wireless Networks with Internet.- 3.8 SKIP.- 3.8.1 Configuring Firewall and Mobile Node.- 3.8.2 Choosing a Secure Channel.- 3.8.3 Packet Structures for SKIP Firewall Traversal.- 3.8.4 Other Considerations.- 3.9 Concluding Remarks.- Example Implementations.- 4.1 Organization of the Chapter.- 4.2 Dynamics.- 4.2.1 Dynamics Architecture.- 4.2.2 Dynamics Security.- 4.2.3 Protocol Robustness.- 4.2.4 Vendor Extensions.- 4.3 MosquitoNet.- 4.3.1 Advantages of Absence of Foreign Agents.- 4.3.2 Disadvantages of Absence of Foreign Agents.- 4.3.3 MosquitoNet Design.- 4.4 Solaris Mobile IP.- 4.4.1 Implementation of Mobility Agent.- 4.4.2 Implementation of Mobile Node.- 4.5 Cellular IP.- 4.5.1 Cellular IP Architecture.- 4.5.2 Routing Packets in Cellular IP.- 4.5.3 Handoff in Cellular IP.- 4.5.4 Passive Connectivity and Paging in Cellular IP.- 4.5.5 Cellular IP Security.- 4.6 Internet Mobile Host Protocol.- 4.6.1 Route Optimization in IMHP.- 4.6.2 Authentication in IMHP.- 4.7 A Comparison of the Implementations.- 4.7.1 Compatibility with Existing Network Protocols.- 4.7.2 Dependency on Network Support.- 4.7.3 Optimal Routing.- 4.7.4 Support for Security.- 4.7.5 Scalability.- 4.7.6 Support for Handoff.- 4.7.7 Overheads.- 4.7.8 Concluding Remarks.- Future Directions.- 5.1 Introduction.- 5.2 CDPD vs. Mobile IP.- 5.2.1 Which Holds Better Future: CDPD or Mobile IP?.- 5.3 H.323 and Mobile IP 142.- 5.3.1 Future Developments in H.323.- 5.3.2 Session Initiation Protocol.- 5.4 Towards User-Centric Computation Paradigm.- 5.4.1 Architecture.- 5.5 Support for Other Protocols in Mobile IP.- 5.6 Supporting MPLS in Mobile IP.- 5.6.1 Integrating with Mobile IP.- 5.7 Mobile Networking.- 5.8 Conclusion.- III: Mobile IP in the Real World.- Managing Mobile IP.- 6.1 Introduction.- 6.1.1 Identifying Mobile Hosts.- 6.1.2 Installing Agents.- 6.1.3 Configuring Mobile Node.- 6.1.4 Setting up Security Environment.- 6.1.5 Setting up Mobile Management Information Base.- 6.2 An Example Product.- Integrating Mobile and Fixed IP.- 7.1 Evolution of Third Generation Wireless Networks.- 7.2 Introduction to Cellular Networks.- 7.3 Integration of Wireless with the Internet.- 7.3.1 Offering MIP Service to GPRS.- 7.3.2 Improving Routing.- 7.3.3 Intra-System Mobility.- 7.3.4 Iss...

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 296

- Taal:

- Engels

- Reeks:

Eigenschappen

- Productcode (EAN):

- 9780306478741

- Verschijningsdatum:

- 31/10/2003

- Uitvoering:

- Hardcover

- Formaat:

- Genaaid

- Afmetingen:

- 162 mm x 236 mm

- Gewicht:

- 635 g

Alleen bij Standaard Boekhandel

+ 302 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.