Wil je zeker zijn dat je cadeautjes op tijd onder de kerstboom liggen? Onze winkels ontvangen jou met open armen. Nu met extra openingsuren op zondag!

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Wil je zeker zijn dat je cadeautjes op tijd onder de kerstboom liggen? Onze winkels ontvangen jou met open armen. Nu met extra openingsuren op zondag!

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

Omschrijving

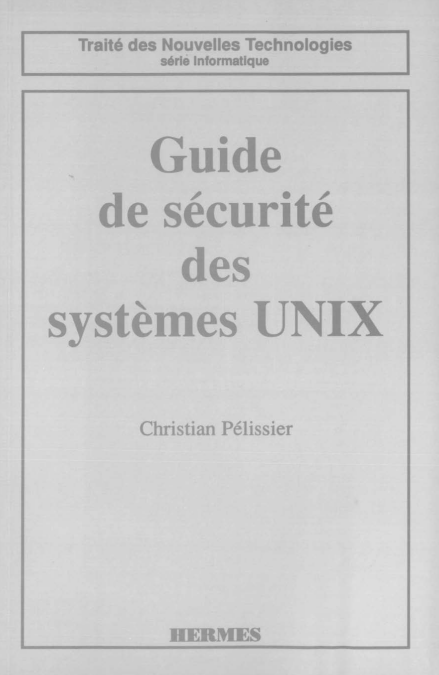

Cet ouvrage a pour objectif de sensibiliser l'administrateur système aux problèmes de sécurité et, à ce titre, constitue un complément naturel à tout ouvrage d'administration sur Unix. Après une présentation précise des critères d'évaluation de la sécurité ou de notions comme le chiffrement, il détaille le contrôle d'accès, l'identification, l'authentification, l'audit mais aussi la mise en œuvre de la sécurité pour les applicatifs construits sur la famille TCP/IP. Les difficultés liées à la programmation système ne sont évidemment pas oubliées.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Taal:

- Frans

Eigenschappen

- Productcode (EAN):

- 9782746234987

- Verschijningsdatum:

- 31/05/2008

- Uitvoering:

- E-book

- Beveiligd met:

- Digital watermarking

- Formaat:

Alleen bij Standaard Boekhandel

+ 45 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.