- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

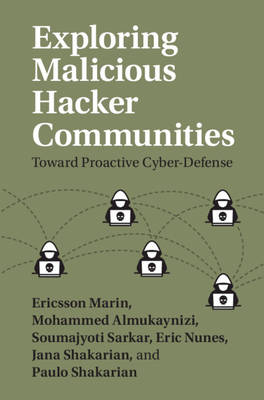

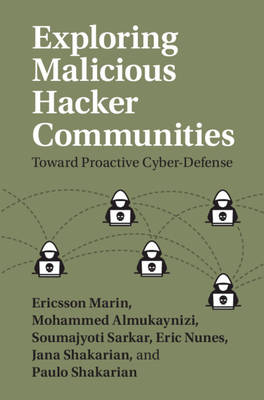

Exploring Malicious Hacker Communities

Toward Proactive Cyber-Defense

Ericsson Marin, Mohammed Almukaynizi, Soumajyoti Sarkar, Eric Nunes, Jana Shakarian, Paulo Shakarian

Hardcover | Engels

€ 72,95

+ 145 punten

Omschrijving

Malicious hackers utilize the World Wide Web to share knowledge. Analyzing the online communication of these threat actors can help reduce the risk of attacks. This book shifts attention from the defender environment to the attacker environment, offering a new security paradigm of 'proactive cyber threat intelligence' that allows defenders of computer networks to gain a better understanding of their adversaries by analyzing assets, capabilities, and interest of malicious hackers. The authors propose models, techniques, and frameworks based on threat intelligence mined from the heart of the underground cyber world: the malicious hacker communities. They provide insights into the hackers themselves and the groups they form dynamically in the act of exchanging ideas and techniques, buying or selling malware, and exploits. The book covers both methodology - a hybridization of machine learning, artificial intelligence, and social network analysis methods - and the resulting conclusions, detailing how a deep understanding of malicious hacker communities can be the key to designing better attack prediction systems.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 200

- Taal:

- Engels

Eigenschappen

- Productcode (EAN):

- 9781108491594

- Verschijningsdatum:

- 1/07/2021

- Uitvoering:

- Hardcover

- Formaat:

- Genaaid

- Afmetingen:

- 196 mm x 234 mm

- Gewicht:

- 408 g

Alleen bij Standaard Boekhandel

+ 145 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.